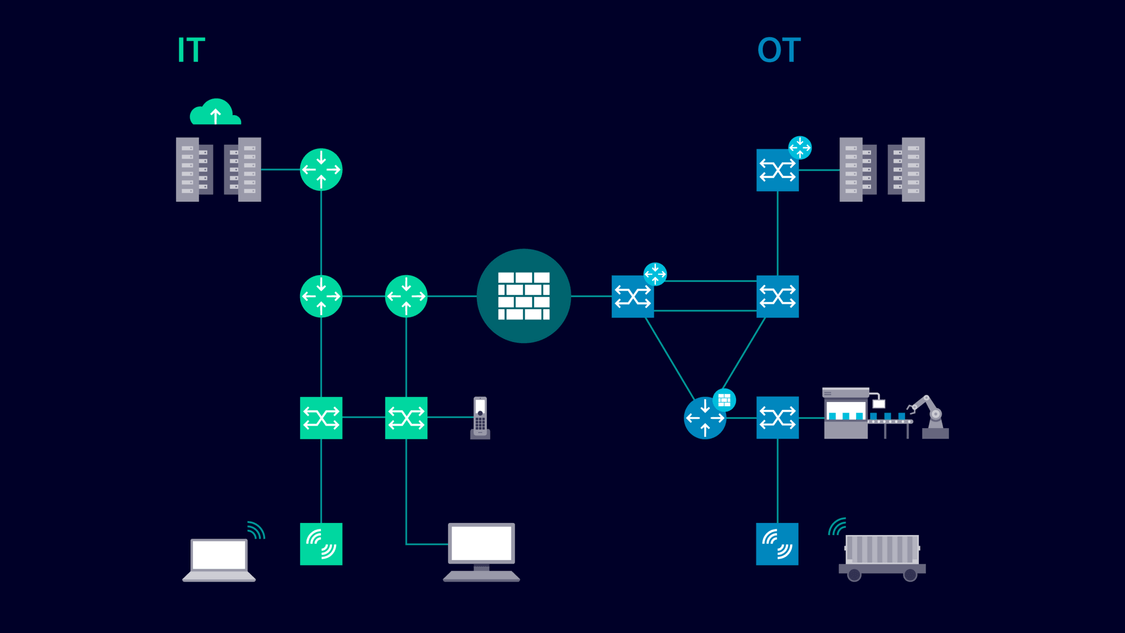

Cybersecurity ai tempi delle Reti OT: come e perché gestire le vulnerabilità di dati e processi nell'interconnessione con reti IT - ICT Security Magazine

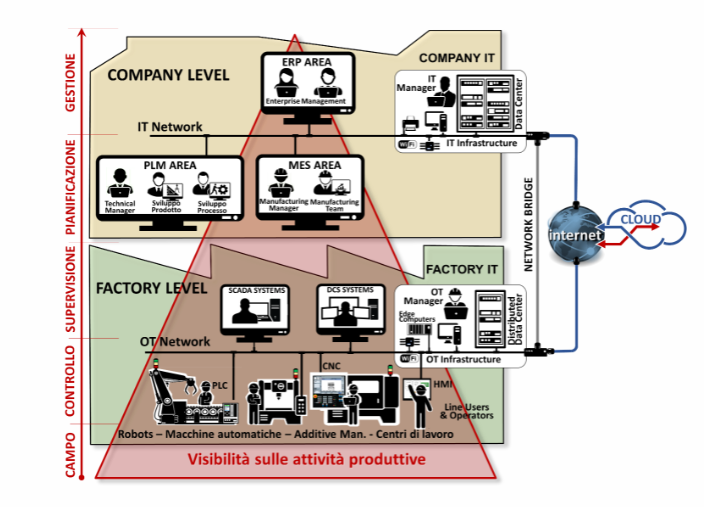

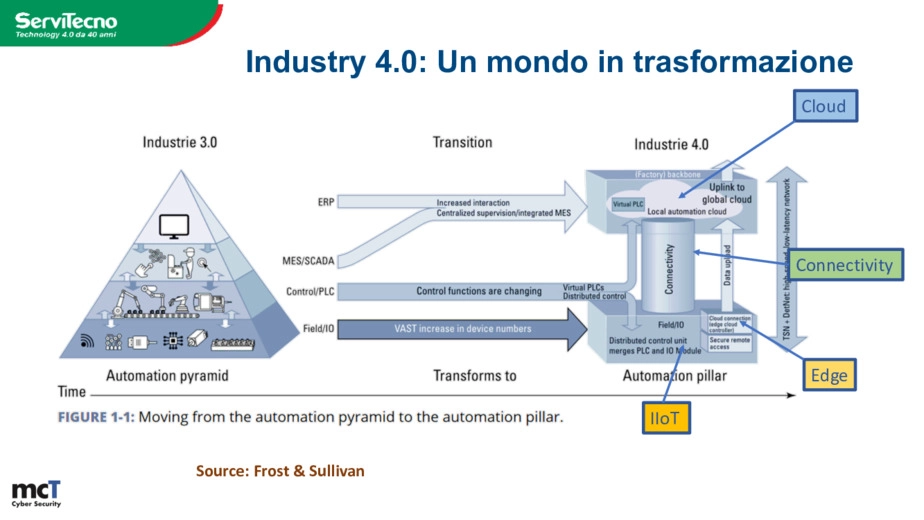

Differenza tra tecnologia operativa (OT) e tecnologia dell'informazione (IT) | Informatica e Ingegneria Online